Een overzicht van verschillende soorten Phishing

Home » Cybersecurity » Een overzicht van verschillende soorten Phishing

De beste manier om jouw organisatie te beschermen is met een Cybersecurity Awareness Training. Dat komt omdat Phishingaanvallen inspelen op menselijke fouten.

E-mail Phishing

E-mail Phishing is een aanvalstechniek waarbij aanvallers valse e-mails sturen die lijken op berichten van legitieme organisaties. Het doel is om slachtoffers te misleiden om persoonlijke informatie te delen.

Bescherming:

- Verifieer de afzender van de e-mail.

- Controleer de URL’s in de e-mail.

- Klik niet op verdachte links.

- Gebruik een betrouwbare antivirus- en antiphishing-software.

Voorbeeld van E-mail Phishing:

In 2014 werd Sony Pictures Entertainment getroffen door een grootschalige e-mail phishingaanval. Medewerkers ontvingen valse e-mails die afkomstig leken van bekende contacten. Hierdoor werden gevoelige bedrijfsgegevens gestolen, waaronder vertrouwelijke e-mails, financiële gegevens en persoonlijke informatie van medewerkers.

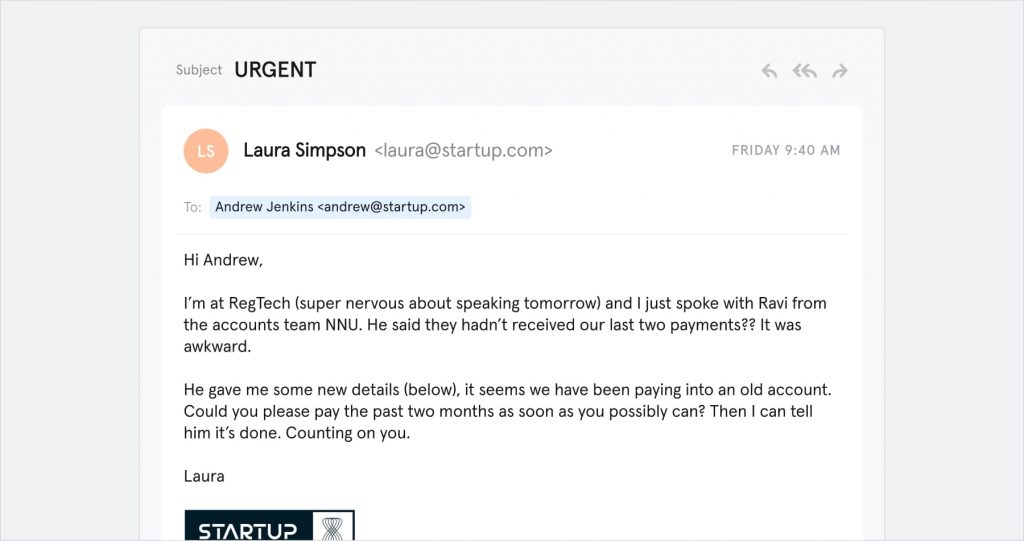

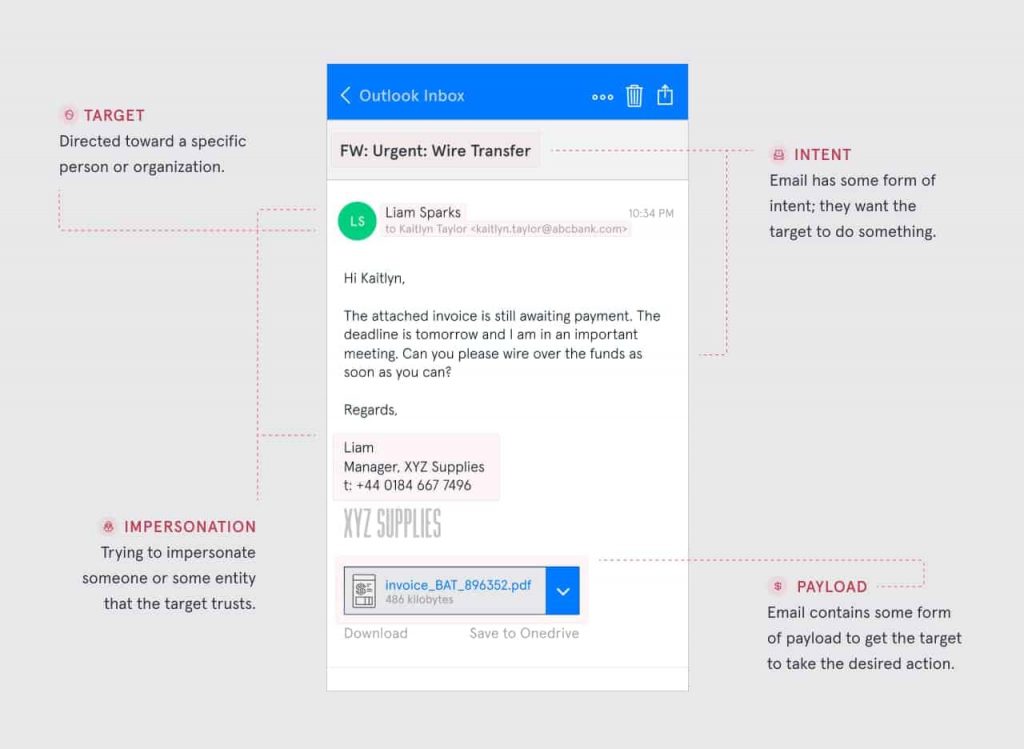

Spear phishing

Spear Phishing richt zich specifiek op individuen en maakt gebruik van persoonlijke informatie om de aanval geloofwaardiger te maken. Dit kan bijvoorbeeld informatie bevatten over de functie van het slachtoffer.

Bescherming:

- Wees voorzichtig met het delen van persoonlijke informatie online.

- Verifieer de identiteit van de afzender voordat je gevoelige informatie deelt.

- Gebruik beveiligingssoftware om verdachte berichten te filteren.

Voorbeeld van Spear Phishing:

In 2016 werd John Podesta, de campagneleider van Hillary Clinton, het slachtoffer van Spear Phishing. Hij ontving een valse e-mail die afkomstig leek van Google en werd misleid om zijn inloggegevens te delen. Hierdoor kregen de aanvallers toegang tot duizenden e-mails, wat leidde tot grootschalige datalekken tijdens de Amerikaanse presidentsverkiezingen.

Clone phishing

Clone Phishing betreft het dupliceren van een legitieme e-mail met een kwaadaardige toevoeging of link. De vervalste e-mail lijkt op een eerder ontvangen bericht om het vertrouwen van het slachtoffer te winnen.

Bescherming:

- Wees kritisch bij het openen van berichten die je al eerder hebt ontvangen.

- Controleer de afzender en URL’s in de e-mail zorgvuldig.

Voorbeeld van Clone Phishing:

In 2017 werden medewerkers van Netflix het doelwit van Clone Phishing. Ze ontvingen vervalste e-mails die identiek leken aan eerdere communicatie van hun HR-afdeling. De aanvaller stuurde gewijzigde versies van eerdere berichten en wist zo inloggegevens van medewerkers te bemachtigen.

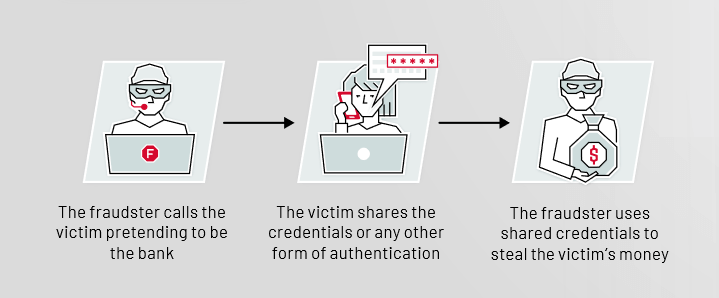

Vishing (voice phishing)

Vishing maakt gebruik van telefoonoproepen om slachtoffers te misleiden en persoonlijke informatie te verkrijgen. Aanvallers kunnen zich voordoen als officiële instanties of bedrijven.

Bescherming:

- Wees terughoudend met het delen van persoonlijke informatie via de telefoon.

- Verifieer de identiteit van de beller.

Voorbeeld van Vishing:

Een groot internationaal bedrijf, Bank of America, werd in 2020 getroffen door een Vishing-aanval. Klanten ontvingen telefoontjes waarin ze werden gevraagd om hun inloggegevens te delen vanwege vermeende beveiligingsproblemen. Hierdoor kregen de aanvallers toegang tot bankrekeningen en persoonlijke informatie. Recent nog werd ook casinogigant MGM volledig platgelegd door een Vishing-aanval.

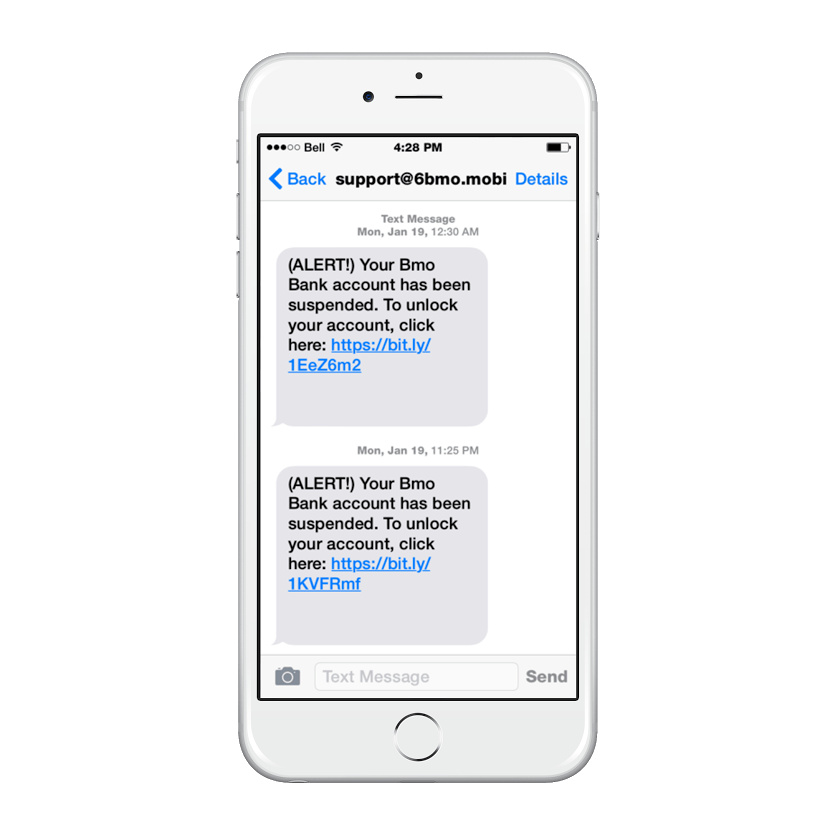

Smishing (SMS phishing)

Smishing is vergelijkbaar met e-mail phishing, maar maakt gebruik van SMS-berichten om slachtoffers naar vervalste websites te lokken.

Bescherming:

- Klik niet op links in verdachte SMS-berichten.

- Wees voorzichtig met het delen van persoonlijke informatie via SMS.

Voorbeeld van Smishing:

In 2018 werden klanten van de Rabobank geconfronteerd met smishing. Ze ontvingen valse SMS-berichten die beweerden afkomstig te zijn van de bank en vroegen om inloggegevens te bevestigen. Klanten die op de link klikten, gaven hun gegevens aan de aanvallers.

Whaling

Whaling is een geavanceerde vorm van phishing gericht op hoge functies binnen een organisatie, zoals CEO’s of CFO’s. De aanvallers proberen gevoelige bedrijfsinformatie of financiële gegevens te bemachtigen.

Bescherming:

- Bewustwording en training van hoge functies over de risico’s van phishing.

- Implementeer strikte authenticatie- en autorisatiemaatregelen voor gevoelige informatie.

- Gebruik versleutelde communicatiekanalen voor gevoelige informatie.

Voorbeeld van Whaling:

In 2016 werd de CEO van Ubiquiti Networks, Robert Pera, het slachtoffer van een whaling-aanval. De aanvallers deden zich voor als leveranciers en verzochten om betalingen voor niet-bestaande facturen. Hierdoor verloor het bedrijf miljoenen dollars.

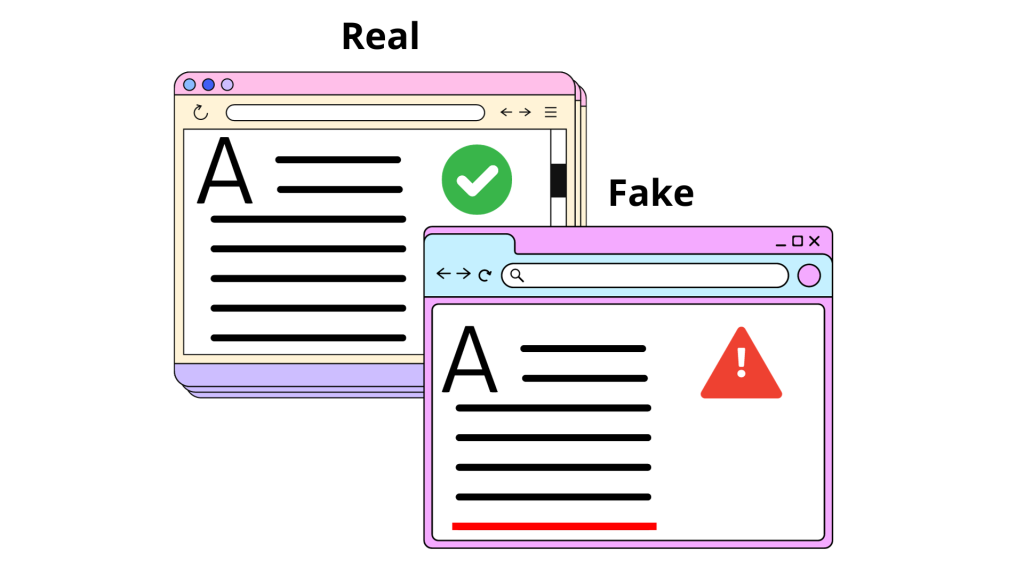

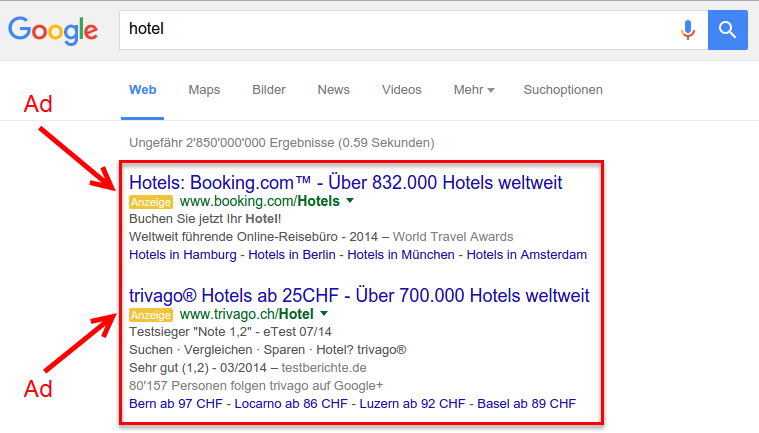

Search Engine Phishing

Bij search engine phishing maken aanvallers valse websites die hoog scoren in zoekresultaten, zodat slachtoffers deze per ongeluk kunnen bezoeken in plaats van de echte website.

Bescherming:

- Wees voorzichtig bij het klikken op zoekresultaten, vooral als de URL er verdacht uitziet.

- Voer belangrijke websites altijd handmatig in de adresbalk in in plaats van via zoekmachines.

Voorbeeld van Search Engine Phishing:

In 2019 werden gebruikers van Amazon Marketplace geconfronteerd met search engine phishing. Valse verkopers creëerden websites die hoog scoorden in zoekresultaten en lokten klanten naar vervalste productpagina’s. Klanten die hier kochten, verloren hun geld zonder daadwerkelijk een product te ontvangen.

Tabnabbing

Tabnabbing is een geavanceerde vorm van phishing waarbij de aanvaller een geopende browserpagina manipuleert om eruit te zien als een legitieme website, nadat de gebruiker een ander tabblad heeft geopend.

Bescherming:

- Let op onverwachte wijzigingen in geopende tabbladen.

- Controleer altijd de URL van een pagina, zelfs als je denkt dat je al op een vertrouwde website bent.

Voorbeeld van Tabnabbing:

In 2015 werden gebruikers van Facebook geconfronteerd met een tabnabbing-aanval. De aanvaller manipuleerde geopende tabbladen zodat ze eruitzagen als de inlogpagina van Facebook. Gebruikers die zich opnieuw aanmeldden, gaven hun inloggegevens aan de aanvaller.

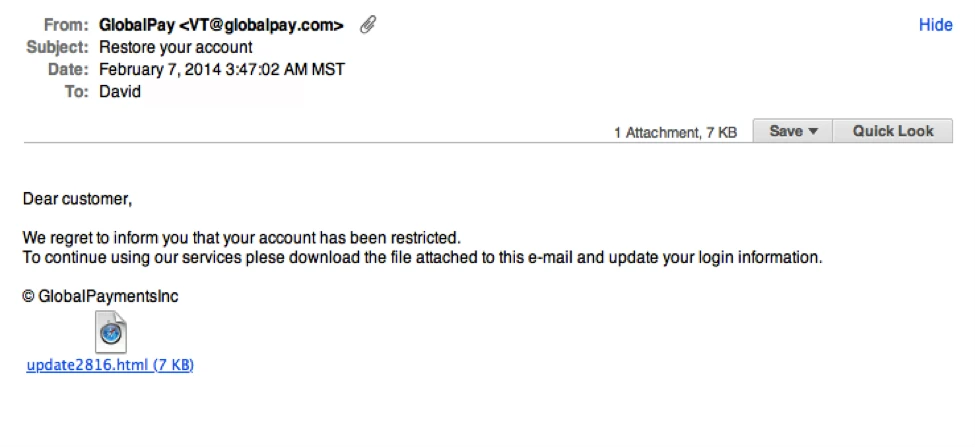

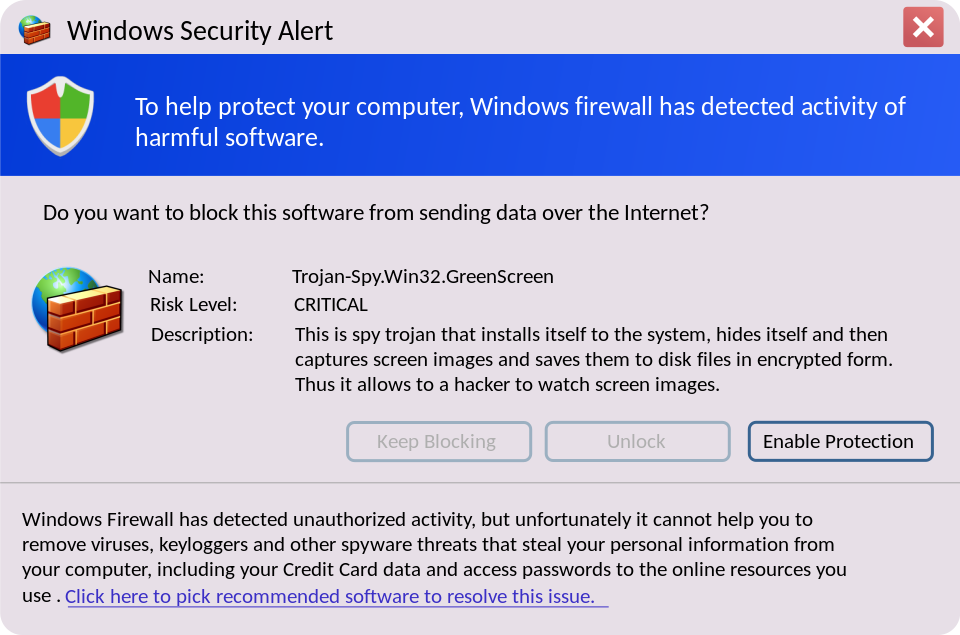

Malware-based Phishing

Bij malware-based phishing wordt schadelijke software (malware) gebruikt om gevoelige informatie van het slachtoffer te stelen.

Bescherming:

- Houd je besturingssysteem, antivirus- en antimalwaresoftware up-to-date.

- Vermijd het downloaden van verdachte bijlagen of software van onbekende bronnen.

Voorbeeld van Malware-based Phishing:

In 2017 werd het Amerikaanse gezondheidszorgbedrijf Anthem getroffen door malware-based phishing. Medewerkers ontvingen e-mails met geïnfecteerde bijlagen die kwaadaardige software verspreidden. Hierdoor kregen de aanvallers toegang tot persoonlijke gezondheidsgegevens van miljoenen klanten.

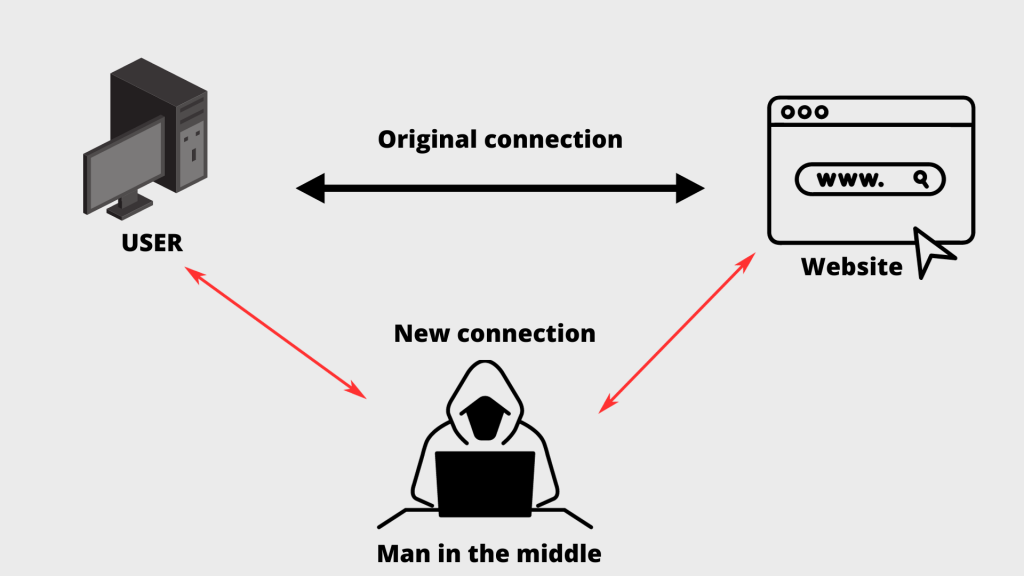

Man-in-the-Middle (MitM) phishing

Bij MitM-phishing plaatst een aanvaller zichzelf tussen de communicatie van de gebruiker en de legitieme website, waardoor de aanvaller de informatie kan onderscheppen.

Bescherming:

- Gebruik altijd een beveiligde (HTTPS) verbinding bij het invoeren van gevoelige informatie.

- Maak gebruik van een VPN (Virtual Private Network) voor extra beveiliging bij het gebruik van openbare netwerken.

Voorbeeld Man-in-the-Middle (MitM) phishing:

In 2018 werd een openbaar Wi-Fi-netwerk op Times Square, New York, gecompromitteerd. Reizigers die verbinding maakten werden doorgestuurd naar vervalste inlogpagina’s van bekende sociale media sites. Hierdoor werden inloggegevens onderschept en misbruikt door de aanvaller.