Risk assessment & de 5×5 risk matrix

Home » Cybersecurity » Risk assessment & de 5×5 risk matrix

In Blog 2 heb je geleerd hoe je een asset inventory maakt en je assets classificeert volgens de CIA-classificatie (en eventueel Privacy).

Nu is het tijd voor de volgende stap: je risico’s in kaart brengen met een risk assessment.

Wat is een risk assessment?

Een risk assessment laat zien waar je kwetsbaar bent en welke risico’s het meest dringend zijn. Je baseert dit op jouw assets.

Je brengt hiervoor twee dingen in kaart:

- Threats (dreigingen): gebeurtenissen die schade kunnen veroorzaken, zoals phishing, ransomware, fysieke diefstal of stroomuitval.

- Vulnerabilities (kwetsbaarheden): zwakke plekken in systemen, processen of gedrag, zoals verouderde software, slechte wachtwoorden of ontbrekende back-ups.

Voorbeelden van threats en vulnerabilities

Threats:

- Phishingcampagnes gericht op medewerkers

- Malware-infecties via geïnfecteerde USB-sticks

- Datalekken door menselijke fouten

- DDoS-aanvallen die online diensten platleggen

- Insider threats door ontevreden medewerkers

Vulnerabilities:

- Verouderde besturingssystemen zonder beveiligingsupdates

- Onvoldoende toegangsbeheer (te brede rechten)

- Geen multi-factor authenticatie op kritieke accounts

- Slecht geconfigureerde firewall of netwerksegmentatie

- Onversleutelde opslag van gevoelige gegevens

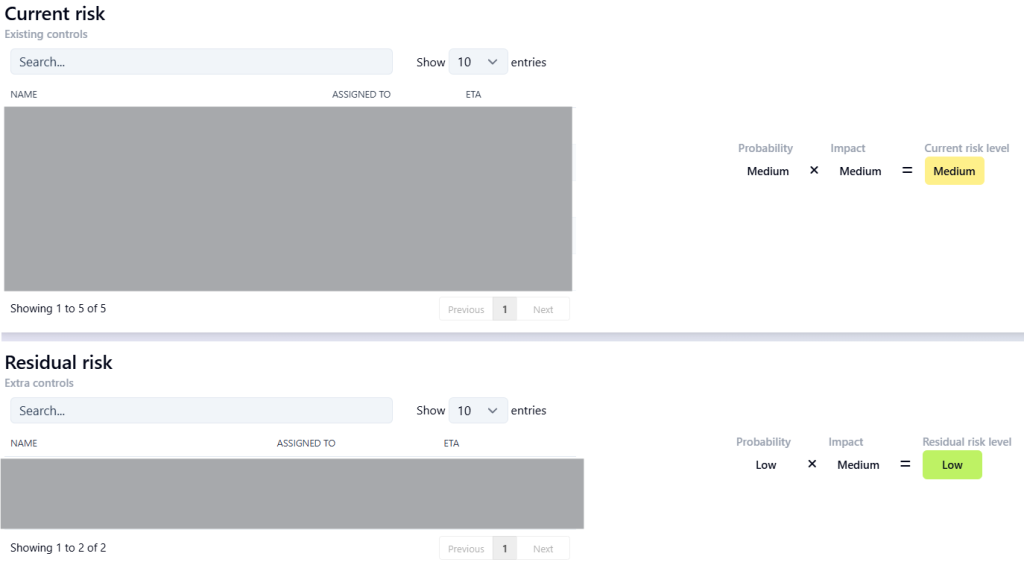

De twee grote metingen in een risk assessment

Je beoordeelt risico’s altijd in twee scenario’s:

- Met de huidige controls: Hoe groot is de kans en impact met de beveiligingsmaatregelen die je nu al hebt?

- Met geplande of gewenste controls: Hoeveel lager wordt het risico als je nieuwe maatregelen invoert?

Zo zie je niet alleen waar je staat, maar ook wat het effect van verbeteringen is.

Maak het praktisch

- Groepeer je assets

Bundel assets die dezelfde classificatie hebben, zoals 100 werklaptops of alle cloudservers. Zo werk je sneller. - Koppel threats aan asset(groep)

Bepaal per asset(groep) welke dreigingen relevant zijn en welke kwetsbaarheden daarbij horen. - Bepaal kans en impact

Gebruik een schaal van 1–5 voor kans (probability) en impact, zodat je die kunt vermenigvuldigen tot een risicoscore. - Bereken risico’s mét en zonder extra maatregelen

Zo zie je direct waar je de meeste winst boekt. - Prioriteer

Pak eerst de risico’s aan met de hoogste score én haalbare oplossingen.

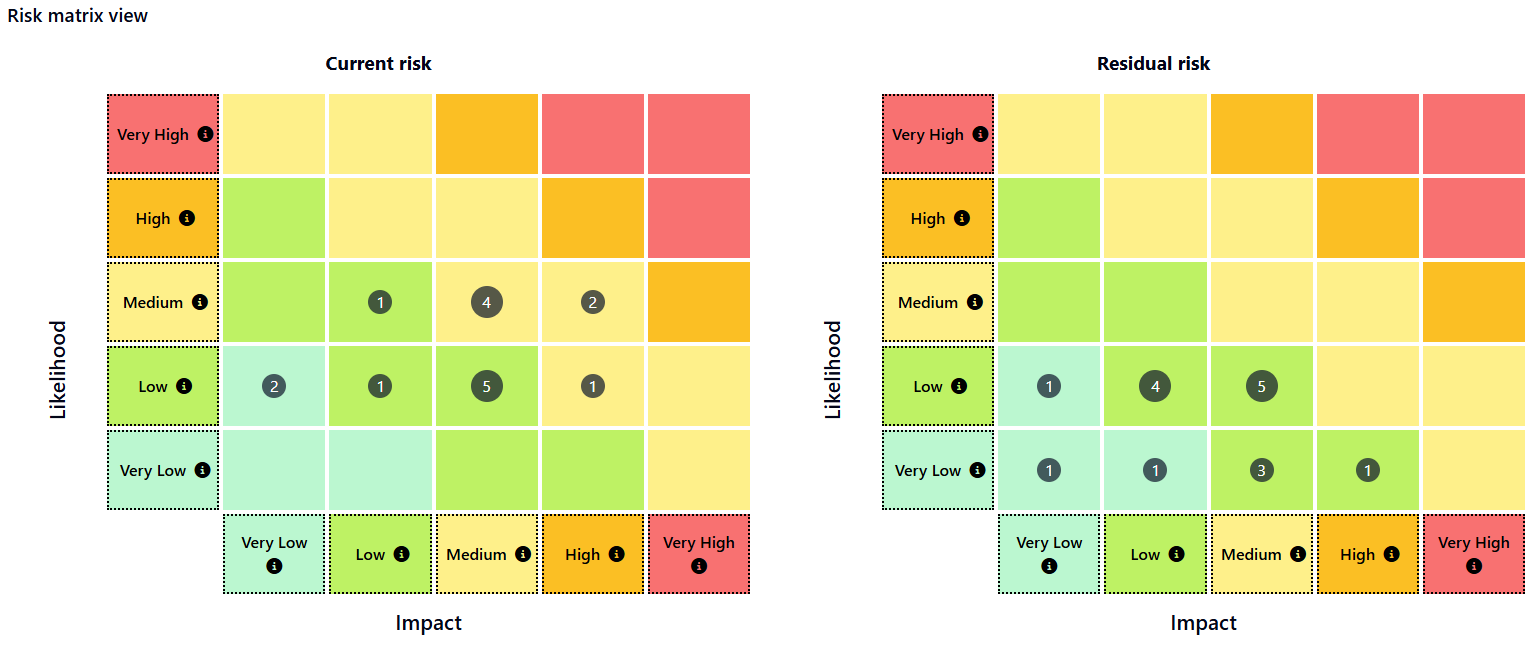

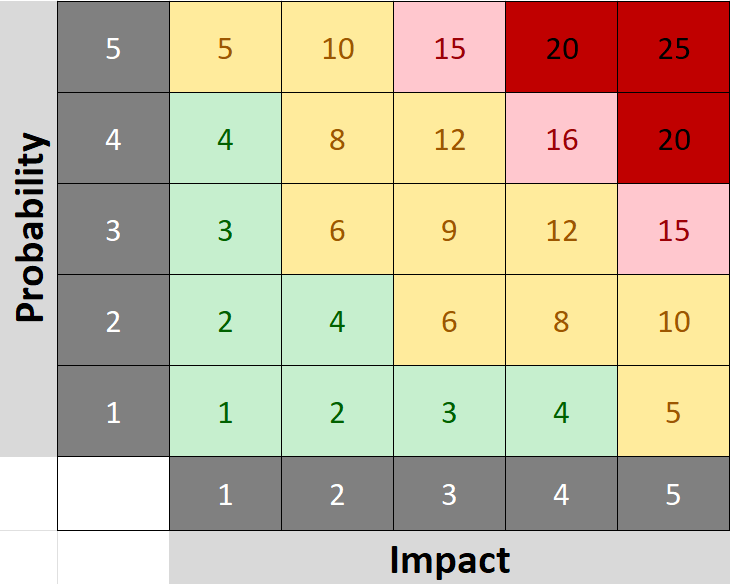

De 5x5 risk matrix

De 5×5 risk matrix is een eenvoudige manier om risico’s objectief te beoordelen.

- Probability (Kans) – Hoe waarschijnlijk is het dat de dreiging zich voordoet? (1 = zeer onwaarschijnlijk, 5 = bijna zeker)

- Impact – Hoe groot is de schade als de dreiging werkelijkheid wordt? (1 = verwaarloosbaar, 5 = catastrofaal)

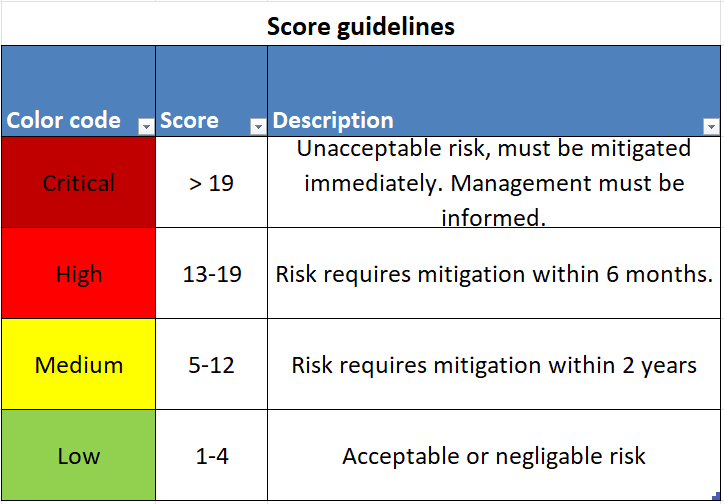

Door kans × impact te berekenen, krijg je een risicoscore tussen 1 en 25:

- Laag (1–4) – Acceptabel risico

- Middel (5–12) – Aandacht vereist

- Hoog (13–19) – Direct actie ondernemen binnen 6 maanden

- Kritisch (>19) – Meteen actie ondernemen

Met kleuren (groen, geel, rood) zie je in één oogopslag welke risico’s prioriteit hebben. Je kan deze scores zelf als organisatie bepalen en er een beschrijving aan koppelen. Dit is maar een voorbeeld.

Voorbeeld

- Asset: CRM-systeem met klantgegevens

- Threat: Ransomware

- Vulnerability: Onvoldoende endpoint-bescherming op laptops die toegang hebben tot dit systeem

- Risico mét huidige controls: Kans = 4, Impact = 4 → Risicoscore = 16 (hoog)

- Risico na geplande controls (extra endpoint security + awareness training): Kans = 2, Impact = 3 → Risicoscore = 6 (matig)

Indien je deze reeks gevolgd hebt, bezit je een flinke fundering om aan frameworks zoals Cyberfundamentals en ISO27001 te beginnen. Je hebt nu ook een goed overzicht van jouw digitale omgeving. Hulp nodig om de stap te zetten naar compliance? Wij helpen je daar graag mee!